W świecie biznesu każda minuta liczy się podwójnie, a zespół, który od razu może rozpocząć pracę, ma przewagę nad konkurencją. Wyobraź sobie, że nowy pracownik dołącza do Twojej firmy i od razu ma dostęp do wszystkich narzędzi, które potrzebne są do

efektywnego rozpoczęcia pracy. Żadnych opóźnień, żadnych problemów z konfiguracją – po prostu

płynne przejście do działania.

Aby to osiągnąć, kluczowe jest, aby dokładnie przygotować każdy komputer przed przekazaniem nowemu członkowi zespołu.

Oto 10 kroków, które pomogą Ci w szybkim i efektywnym przygotowaniu komputerów, zapewniając, że Twoi pracownicy będą gotowi do działania od pierwszego dnia.

Jak przygotować komputer i co zapewnić pracownikowi, aby działał efektywnie od pierwszego dnia?

1. Logowanie do Windows za pomocą konta mailowego

Logowanie się do systemu Windows za pomocą konta Microsoft ma kilka korzyści:

- Synchronizacja ustawień: Twoje ustawienia, takie jak tapeta, preferencje językowe i inne, będą synchronizowane na wszystkich urządzeniach, na których jesteś zalogowany.

- Dostęp do usług Microsoft: Możesz łatwo korzystać z usług takich jak OneDrive, Office 365, Outlook i innych bez konieczności ponownego logowania się.

- Bezpieczeństwo: Konto Microsoft oferuje dodatkowe opcje zabezpieczeń, takie jak weryfikacja dwuetapowa, co zwiększa ochronę Twoich danych.

- Łatwe odzyskiwanie hasła: W przypadku zapomnienia hasła, proces odzyskiwania jest prostszy i bardziej zautomatyzowany.

2. Szyfrowanie dysku twardego

Chronienie danych firmowych jest priorytetem, a szyfrowanie dysku twardego, np. za pomocą

BitLocker, to jedno z najważniejszych zabezpieczeń. Wyobraź sobie, że Twój laptop z wrażliwymi danymi zostaje skradziony. Dzięki szyfrowaniu, nawet jeśli urządzenie wpadnie w niepowołane ręce, dane będą bezpieczne. To zabezpieczenie może ochronić Twoją firmę przed potencjalnymi stratami finansowymi i wizerunkowymi.

Szyfrowanie pomaga

spełnić również wymogi NIS2 oraz inne standardy bezpieczeństwa!

Zobacz również: Wyskoczył Ci komunikat: Wprowadź klucz odzyskiwania? – BitLocker

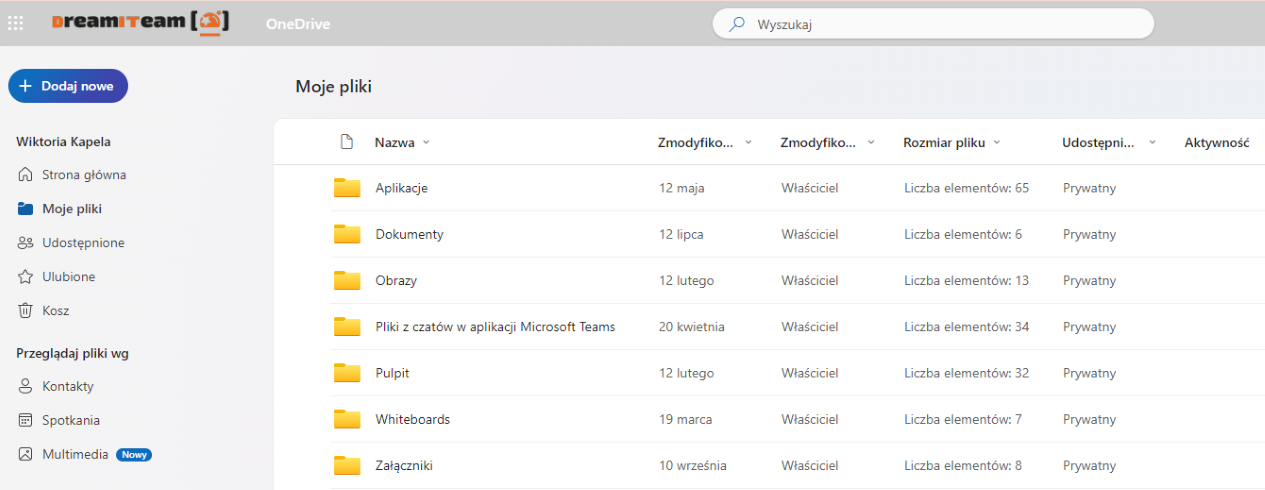

3. Automatyczna synchronizacja plików z chmurą

Regularna synchronizacja plików z chmurą, np. za pomocą

OneDrive, to sposób na uniknięcie utraty danych.

Wyobraź sobie, że Twój komputer niespodziewanie przestaje działać tuż przed ważnym spotkaniem z klientem. Dzięki automatycznej synchronizacji możesz szybko uzyskać dostęp do plików z poziomu przeglądarki na dowolnym urządzeniu, logując się na witrynie

office.com lub firmowym SharePoint.

Dzięki temu, niezależnie od sytuacji, będziesz mieć dostęp do potrzebnych dokumentów w czasie rzeczywistym.

Zobacz również:

Zobacz również:

4. Instalacja i konfiguracja oprogramowania antywirusowego

Twoja firma jest narażona na różne ataki przez złośliwe oprogramowania, które mogą zablokować dostęp do plików. Dzięki odpowiednio skonfigurowanemu programowi antywirusowemu możesz uniknąć takich zagrożeń i zabezpieczyć firmowe dane przed cyberprzestępcami.

Zainstalowanie oprogramowania antywirusowego, takiego jak

WithSecure, to podstawa ochrony Twoich danych.

Oprogramowanie powinno:

- Regularnie (np. raz w tygodniu) skanować komputer.

- Być zarządzane centralnie przez dział IT, co zapewni pełną kontrolę nad bezpieczeństwem.

5. Spisana procedura przygotowania komputera dla nowego pracownika

Każdy nowy pracownik Twojej firmy powinien otrzymać komputer, który jest już skonfigurowany i gotowy do pracy.

Kluczowe jest posiadanie

spisanej procedury przygotowania komputera dla nowego pracownika, co pozwala uniknąć pominięcia ważnych kroków.

W DreamITeam każdy klient posiada taką dokumentację, która może liczyć nawet 30 szczegółowych punktów. Każda procedura jest regularnie aktualizowana, a wykonane kroki są odznaczane,

co zapewnia pełną kontrolę nad procesem.

Dzięki temu nowy członek zespołu od razu może przystąpić do realizacji swoich obowiązków, co pozytywnie wpłynie na produktywność. Unikniesz też opóźnień związanych z oczekiwaniem na przygotowanie sprzętu.

6. Regularne tworzenie kopii zapasowych

Zabezpieczenie danych

to nie tylko kopie zapasowe – to odpowiednia polityka pracy. Dane powinny być zapisywane wyłącznie w miejscach zapewniających ich bezpieczeństwo, np. na firmowych serwerach lub w chmurze.

Kopia danych na

OneDrive (z punktu 3) nie jest pełną kopią zapasową – to dodatkowe zabezpieczenie. Firmy powinny wdrożyć regularne backupy stacji roboczych lub wymusić zapisywanie danych tylko

w bezpiecznych lokalizacjach.

Zobacz również: Odkryj sekret bezpieczeństwa danych: Zasada 3-2-1

7. Zastosowanie dwuskładnikowego uwierzytelniania (MFA)

Dwuskładnikowe uwierzytelnianie

(MFA) to dodatkowa warstwa ochrony, która zapobiega nieautoryzowanemu dostępowi do kont pracowników. MFA działa np. podczas logowania z urządzeń, które

nie zostały wcześniej zarejestrowane.

Ważnym elementem MFA jest

Conditional Access, który dopuszcza logowanie zaufanych urządzeń bez dodatkowych uwierzytelnień

(Musi być skonfigurowany przez dział IT).

Zobacz również: What is Conditional Access?

8. Ograniczenie uprawnień użytkowników

Każdy pracownik powinien mieć tylko te uprawnienia, które są niezbędne do wykonywania jego obowiązków. W firmach IT nazywa się to strategią

Zero Trust – minimalizacja dostępu

zmniejsza ryzyko przypadkowego uruchomienia złośliwego oprogramowania. W razie potrzeby pracownik może poprosić o dodatkowe uprawnienia dział IT.

Zobacz również: Jak wdrożyć Zero Trust Microsoft 365 w firmie?

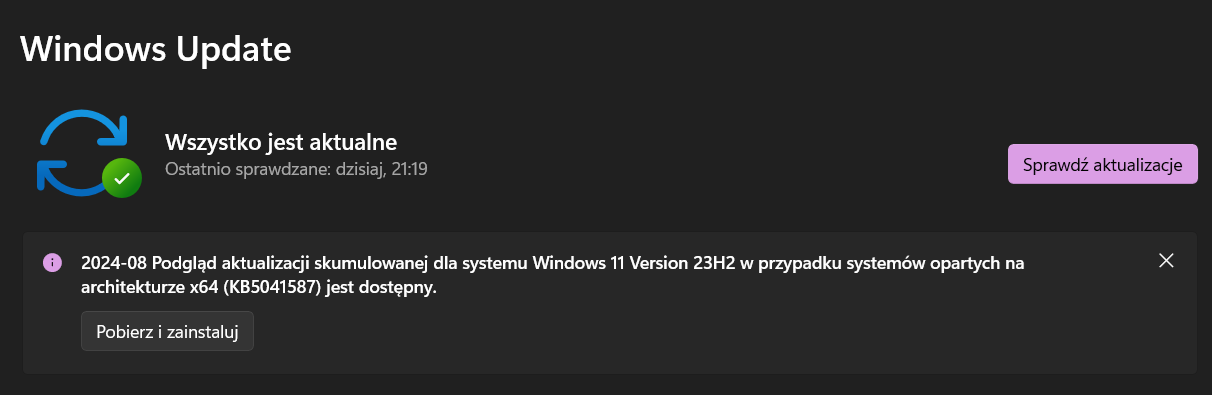

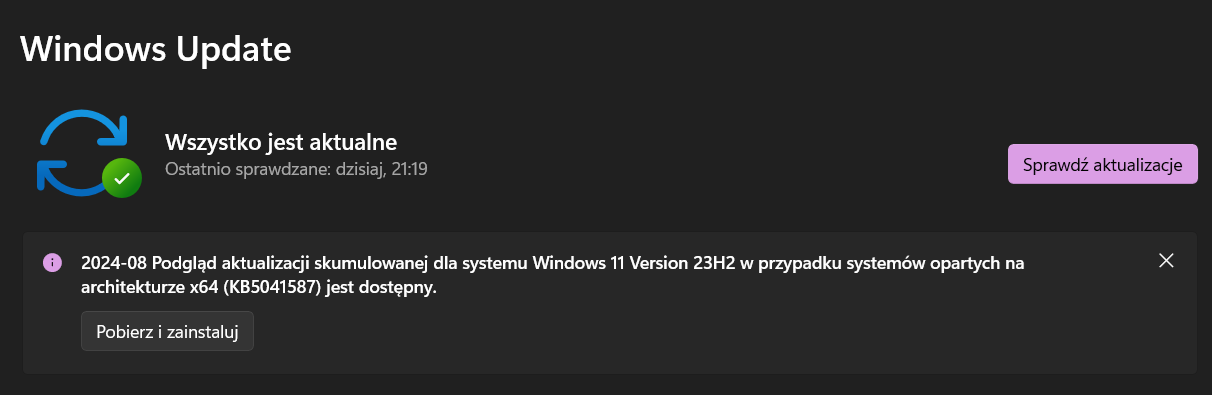

9. Regularne aktualizacje systemów i oprogramowania

Regularne aktualizowanie systemów operacyjnych i oprogramowania to kluczowy element ochrony przed cyberzagrożeniami. Hakerzy mogą odkryć lukę w zabezpieczeniach, której nie załatano przez długi czas. Jeśli aktualizujesz swoje oprogramowanie na bieżąco, możesz spać spokojnie, wiedząc, że Twoja firma jest dobrze chroniona.

Microsoft co tydzień wypuszcza poprawki, które usuwają luki w zabezpieczeniach. Warto też zwrócić uwagę na cykl życia systemów operacyjnych – np.

Windows 10 zbliża się do końca wsparcia (w październiku 2025 r.). Warto sprawdzić, czy Twój dział IT regularnie aktualizuje systemy, aby uniknąć zagrożeń związanych z przestarzałymi wersjami oprogramowania.

Zobacz również: Aktualizacje Windows: Klucz do bezpieczeństwa Firmy, którego nie możesz zignorować!

Zobacz również: Aktualizacje Windows: Klucz do bezpieczeństwa Firmy, którego nie możesz zignorować!

10. Inwentaryzacja komputera

Ostatnim krokiem przygotowania komputera jest jego inwentaryzacja.

Każde urządzenie powinno:

- być oznaczone,

- wpisane do firmowej bazy sprzętu, z informacjami o:

- dacie i miejsca zakupu,

- gwarancji (jaka i do kiedy),

- historii serwisowej.

Pracownik powinien podpisać kartę wydania sprzętu, co zapewni pełną kontrolę nad stanem wyposażenia.

Zobacz również:

Zobacz również:

Podsumowanie

Rzetelne przygotowanie komputerów w Twojej firmie dla pracowników to krok do dobrej organizacji i uniknięcia problemów. Wdrażając powyższe punkty, zapewniasz większą efektywność, bezpieczeństwo danych i lepszą jakość pracy. Dzięki temu możesz skupić się na tym, co najważniejsze – rozwoju swojej firmy.

?

Skontaktuj się z nami już teraz, jeśli chcesz, aby Twoi pracownicy mieli prawidłowo przygotowane komputery.

Gwarantujemy, że Twój zespół będzie gotowy do działania od pierwszego dnia!

Zobacz również:

Zobacz również:

Zobacz również: Aktualizacje Windows: Klucz do bezpieczeństwa Firmy, którego nie możesz zignorować!

Zobacz również: Aktualizacje Windows: Klucz do bezpieczeństwa Firmy, którego nie możesz zignorować!

Zobacz również:

Zobacz również: